반응형

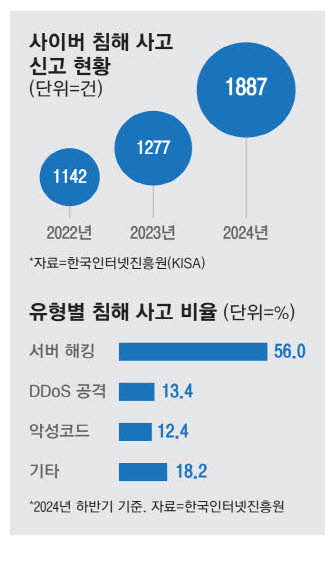

오늘은 SK텔레콤 해킹 사건을 중심으로 드러난 국가기반시설 해킹 위협과

중국 해커 조직의 정체, 그리고 향후 대응 방향에 대해 짚어보겠습니다.

📌 요약: 단순 해킹 아닌 사이버전 전조?

- 2023년 SK텔레콤 해킹 사건, ‘BPF도어’ 악성코드 사용

- 美 보안기업 “중국 APT 해커조직 레드멘션이 배후”

- 통신·금융 등 인프라 중심 타깃 공격 정황

- 국내 타 통신사도 공격당했을 가능성 제기

🕵️♂️ 해킹 수법: 국가 주도형 BPF도어

BPF도어는 일반적인 랜섬웨어나 해킹툴이 아닌

국가 후원형 사이버 스파이 도구입니다.

- 침입 후 수평 이동 및 내부 시스템 감염 가능

- 탐지 회피 기능 포함

- 정부·통신사·금융사 등 국가 인프라 집중 공격

트렌드마이크로는 SKT 외에도

다른 통신사와 해외 기업도 공격받았을 가능성을 제기했습니다.

🇨🇳 배후는 '레드멘션', 국가 지원 가능성 높아

- 중국 APT 조직 '레드멘션'

- 활동 시간 정기적, 주중 중심 → 국가 소속 가능성

- 과거 T모바일·버라이즌 등 해킹 시도 정황

또한 중국 보안기업 아이순(i-Soon)이

한국 통신사 통화기록 3TB를 8년간 탈취한 사례도 있었습니다.

🚨 사이버전, 이미 시작됐다?

- 단순 금전 목적 아닌 국가기반시설 침투 목적

- 중국·북한·러시아 등 연계 가능성 고려 필요

- 해외 통신사들과의 공조가 절실한 시점

전문가들 의견에 따르면,

이번 공격은 민간 해커의 소행이라기보단

국가 차원의 전략적 사이버전의 일환일 수 있습니다.

🧩 핵심 키워드 요약

| 키워드 | 설명 |

|---|---|

| BPF도어 | 국가 후원형 해킹 백도어, 탐지 회피·수평 이동 가능 |

| 레드멘션 | 중국 APT 해커 조직, 정부 공공기관 소속 가능성 |

| 인프라 침투 | 통신·금융 등 국가 핵심 인프라 대상 |

| 국제공조 필요 | 미국·유럽 등과 정보 공유 및 공동 대응 필요 |

🔒 마무리하며…

이번 SKT 해킹 사건은 단순한 정보 유출이 아니라

한국 사회 전체의 사이버 보안 체계를 흔드는 경고입니다.

이제는 기업 단위 대응을 넘어

정부 주도의 해외 공조 체계 구축과

지속적인 사이버 방어 체계 강화가 필요합니다.